株式会社リクルートスタッフィングが運営するITSTAFFINGでは、弊社に派遣登録いただいている皆さまのスキル向上を支援するイベントを定期的に開催しています。

最近何かとよく聞くRPA。Robotic Process Automationの略で、ロボットによる処理の自動化を意味します。ロボットといっても、物理的な実体があるわけではなく、コンピュータの中にあるソフトウェアを使って事務作業などを自動化することを指す言葉です。

これまでも事務作業を効率化するために業務システムが開発され、プログラムによる自動化は多く行われていました。RPAも目的は同じですが、注目されている理由としてRPAツールの登場があります。

そこで、2019年3月27日のイベントでは「今注目のRPAの考え方を知り、実務に活かす!」を開催。RPAツールがこれまでの自動化とどのように違うのか、無料で使えるRPAツールでどのようなことができるのか、事例や注意点を含めて増井さんに解説いただきました。

・RPAとこれまでの自動化との違い

・個人(無料の範囲)、現場でのRPA導入例

・RPAを導入する際の注意点

RPAとこれまでの自動化との違い

これまでの業務システムなどの場合、開発するにはプログラミングが必要で、修正したいときには開発者に依頼する必要がありました。しかし、RPAツールはプログラミングに関する知識が不要で、事務担当者が自分で修正できます。

同じように担当者が自動化する仕組みとして、これまでもExcelのマクロがありました。操作を記録して再生する程度であれば誰でも使えましたが、あくまでもExcelの中だけで、他のプログラムを操作するにはプログラミングの知識が必要でした。

同様に、Web画面を操作するには、Seleniumを使ってChromeやMozillaの操作を記録、実行する方法はテストやスクレイピングで多く使われていました。これも簡単に使えますが、Webブラウザ内の操作しかできませんでした。

RPAツールはマウスやキー操作を自動的に記録することで、定型作業を自動化でき、複数のアプリケーションを操作できます。このようなツールはデスクトップ自動化と呼ばれ、これまでも存在しました。しかし、RPAツールであればサーバーで実行することでパソコンを使っていない時間帯でも処理できる、OCRなど最新の技術を簡単に使える、豊富なパッケージで機能を拡張できる、などの特徴があります。

無料で使える自動化ツールとその特徴

RPAツールは多くの企業が製品を提供しており、有料の製品から無料のものまで様々です。有料のツールはサポートや研修なども含めて安心して使用できますが、少し試してみたいという場合には高価です。

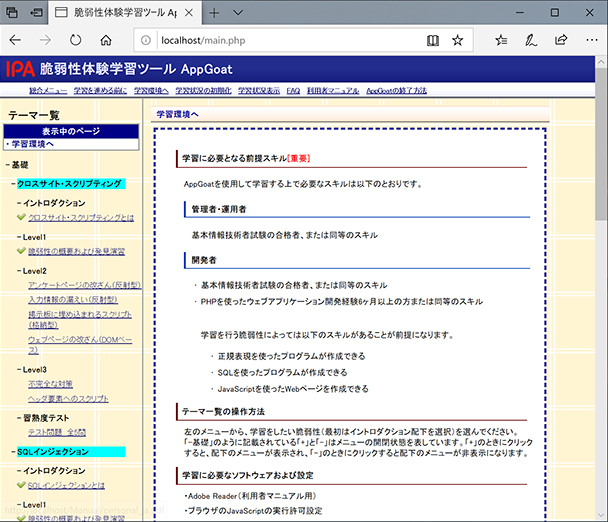

そこで、最初は無料で使える自動化ツールを試してみるのが良いでしょう。例えば、日本語で簡単に使えるツールとしてUiPathがあり、Community Editionであれば無料で使用できます。フローチャートのような分岐が自在に実現でき、マウスの操作などを直感的に記録、実行できます。

Windowsでよく使われているツールとして、他にWorkFusion RPA Expressがあります。メモリの使用量が多く、コンピュータのスペックが要求されますが、タスクリストのようなイメージで簡単に処理を追加できます。英語のツールですが、それほど難しい単語も出てこないので、それほど苦労せずに使えると思います。

macOSの場合は、標準でインストールされているAutomatorを使う方法もあります。図のように、実行したアクションを並べるだけで様々な処理が可能なため、初心者でも簡単に自動化できます。

パソコンに限らず、スマートフォンでも自動化すると面倒な操作が不要になります。例えば、iOSであれば「ショートカット」という無償のアプリを使うと、便利なライブラリが最初から用意されているだけでなく、ウィジェットに登録すると簡単に実行できます。

現場で使われている事例

シンプルな例として、私の場合、Amazonで書籍の売上ランキングを確認する場面を考えます。手作業でWebブラウザを操作して、各書籍のページを開き、ランキングが表示されている部分までスクロールすると取得できますが、チェックする書籍の数が増えてくると面倒です。

そこで、自動的にWebブラウザを開き、対象のテキスト部分を取得、テキストファイルに保存することを考えてみます。例えば、Automatorでは上述のAutomatorの図のようにやりたいことを並べるだけで簡単に実行できます。

事務作業を効率化する目的では、Excelで受領した発注書を自社のWebフォームに転記、入力するような作業もよく見かけます。このような定型的で単純な処理はRPAツールが得意とする作業です。

最近では、AI機能が身近になっており、これらを連携すると便利に使える例があります。例えば、スマートスピーカーと連携すると、Google Homeに話しかけたものをEvernoteに登録するような連携はIFTTT(https://ifttt.com/)などを使うと簡単に実現できます。また、Evernoteには、登録されたメモ(ノート)をメールで送信する機能もありますので、そのメールを使った処理をRPAで自動化することもできます。Google Homeから直接メールを送信することもできますので、このような連携は手軽に実現できます。

また、最近はOCRの精度も向上しているため、受信したFAXをPDFとして処理し、そこに書かれている文字を取り出してフォームに入力する、といったことも実用的になってきました。

RPAを導入するときの注意点

RPAはプログラミングなどが不要なため、情報システム部門が関係しなくても簡単に導入できてしまいます。これは、「シャドーIT」のリスクがあると言えます。ファイル共有サービスなどを従業員が勝手に利用して情報が漏洩することなどを指す言葉ですが、RPAツールでも様々な問題が発生する可能性があります。例えば、管理者が行っていた作業を自動化すると、IDの使い回しが発生したり、一般社員でも管理者権限で実行できてしまったりするかもしれません。

また、作成した処理を誰がメンテナンスするか、という問題もあります。例えば、使用しているシステムに以下のような変更が発生すると、RPAツールが処理の実行に失敗します。

● Webサイトから何らかのデータを取得している場合、サイトがリニューアルされた

● 社内システムで、情報システム部門がシステムを改修した

このような場合、RPAの処理を作った人が異動したり退職したりすると、中身がわからなくなってしまいます。さらに、これまでのシステム開発では丁寧に設計し、全体最適となるように検討していましたが、RPAだと担当者が思いつくままに実装してしまい、個別最適になってしまう可能性があります。

何よりも問題なのが、ロボットの数が増えてくると、その管理ができないことです。動いているつもりでもエラーが発生している、間違った処理をしていても気づかない、といった状況が発生します。そもそも誰がログを管理するのか、という問題もあります。

このように、RPAは手軽に導入できて便利に使える一方で、運用面も含めて検討しておかないと、後々トラブルが発生する可能性もあることに注意が必要です。メリットとデメリットを正しく理解し、導入するようにしましょう。